Czym jest audyt IT?

Audyt IT to kompleksowa ocena infrastruktury informatycznej firmy pod kątem bezpieczeństwa, wydajności, zgodności z przepisami oraz efektywności działania.

Obejmuje zarówno aspekty techniczne (sprzęt, systemy, sieć), jak i organizacyjne (procedury, uprawnienia, zarządzanie dostępem).

Celem audytu IT jest:

identyfikacja ryzyk i słabych punktów,

ocena zgodności z regulacjami (m.in. RODO, NIS2, ISO 27001),

wskazanie konkretnych rekomendacji usprawnień.

Dlaczego audyt IT jest ważny dla firm?

Audyt IT pozwala firmie świadomie zarządzać swoim środowiskiem informatycznym.

Najważniejsze korzyści:

zwiększenie bezpieczeństwa danych i systemów,

wykrycie luk oraz nieprawidłowości,

optymalizacja kosztów IT,

spełnienie wymagań prawnych i norm bezpieczeństwa,

budowanie zaufania klientów i partnerów biznesowych.

Kiedy warto wykonać audyt IT?

Audyt IT jest szczególnie wskazany:

- gdy firma się rozwija, a infrastruktura IT staje się coraz bardziej złożona,

- po incydencie bezpieczeństwa (atak, awaria, utrata danych),

- przed wdrożeniem nowych systemów lub migracją do chmury,

- w związku z wymaganiami zewnętrznymi (ISO, RODO, NIS2),

- cyklicznie – jako działanie prewencyjne (np. co 12–24 miesiące).

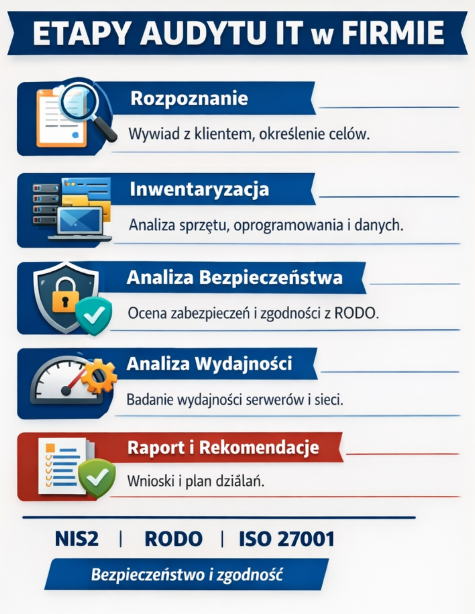

Jak wygląda audyt IT – etapy procesu

Rozpoznanie

Wywiad z klientem, określenie celów audytu i zakresu prac.

Inwentaryzacja

Analiza sprzętu, oprogramowania, kont użytkowników, uprawnień i danych.

Analiza bezpieczeństwa

Ocena zabezpieczeń, backupów, dostępu do danych, zgodności z RODO.

Analiza wydajności i niezawodności

Sprawdzenie serwerów, sieci, systemów krytycznych dla biznesu.

Ocena zgodności

Weryfikacja zgodności z normami i regulacjami.

Raport i rekomendacje

Dokument zawierający wnioski, priorytety ryzyk oraz plan działań.

Audyt IT a standardy bezpieczeństwa (NIS2, ISO 27001)

Audyt IT pomaga przygotować firmę do zgodności z kluczowymi normami:

- NIS2 – NIS2 – unijna dyrektywa dotycząca cyberbezpieczeństwa, obejmująca m.in. firmy kluczowe, ważne oraz podmioty w łańcuchu dostaw

- ISO 27001 – międzynarodowa norma zarządzania bezpieczeństwem informacji

- RODO – ochrona danych osobowych w IT

- COBIT, ITIL – dobre praktyki w zarządzaniu IT

Narzędzia i metody stosowane w audycie IT

- Analiza logów i zdarzeń systemowych

- Skany bezpieczeństwa (np. Nessus, Nmap)

- Ocena backupów i disaster recovery

- Testy penetracyjne (opcjonalnie)

- Checklisty audytowe zgodne z ISO/NIS2

- Wywiady z użytkownikami i administratorami

Korzyści z audytu IT dla firm

- Bezpieczniejsza infrastruktura

- Niższe koszty utrzymania IT

- Lepsze przygotowanie do ataków i awarii

- Spełnienie wymagań klientów, urzędów, regulatorów

- Poprawa efektywności pracy

Najczęstsze błędy przy audytowaniu IT

- Traktowanie audytu jako jednorazowego obowiązku

- Pomijanie kluczowych obszarów (np. backup, dostęp, aktualizacje)

- Brak działania po otrzymaniu raportu

- Opieranie się tylko na ocenie technicznej – pominięcie aspektu organizacyjnego

- Nieangażowanie zarządu i pracowników w proces

Podsumowanie i co dalej?

Audyt IT to kluczowy element zarządzania ryzykiem informatycznym w firmie. Pozwala lepiej zrozumieć swoje środowisko IT, zidentyfikować luki i zaplanować rozwój zgodnie z biznesem i przepisami.

Zalecamy:

- Regularne audyty co 12-24 miesiące

- Audyt po wdrożeniu nowych systemów / rozwoju firmy

- Audyt przed certyfikacją ISO / wdrożeniem polityki bezpieczeństwa

Umów bezpłatną konsultację z ekspertem IT

Skontaktuj się z IT Leader

Skontaktuj się z nami — oferujemy bezpłatną konsultację, aby dobrać rozwiązania dopasowane do realnych potrzeb Twojego biznesu.

- Formularz kontaktowy: https://it-leader.pl/kontakt

- Możesz uzupełnić Brief: https://it-leader.pl/brief

Numer telefonu: +48 500 600 346

Adres e-mail: info@it-leader.pl

Dlaczego warto?

- Doświadczenie w obsłudze firm handlowych i dystrybucyjnych

- Bezpieczeństwo systemów IT oraz zgodność z RODO i NIS2

- Lokalny partner IT w Poznaniu — szybka reakcja i stałe wsparcie

Nasza oferta

FAQ – Audyt IT w firmie

1. Czy audyt IT jest obowiązkowy?

Nie zawsze. Audyt IT nie jest obowiązkowy dla każdej firmy, ale w wielu przypadkach jest wymagany pośrednio – np. przez RODO, NIS2, klientów korporacyjnych lub proces certyfikacji ISO 27001.

Nawet gdy nie jest formalnym obowiązkiem, stanowi dobrą praktykę zarządzania ryzykiem IT w firmie.

2. Jak długo trwa audyt IT?

Czas trwania zależy od wielkości infrastruktury:

małe firmy – od kilku dni do 1 tygodnia,

średnie firmy – 1–3 tygodnie,

większe organizacje – indywidualnie.

Audyt nie powinien zakłócać pracy użytkowników.

3. Czy audyt IT oznacza przerwy w pracy systemów?

Nie. Standardowy audyt IT jest bezpieczny i nieinwazyjny.

Większość analiz wykonywana jest:

poza godzinami szczytu,

na kopiach danych,

bez przerywania pracy systemów produkcyjnych.

4. Czy audyt IT obejmuje również backupy i kopie zapasowe?

Tak — to jeden z kluczowych elementów audytu.

Sprawdzane są:

częstotliwość wykonywania kopii,

miejsce ich przechowywania,

możliwość i czas odtworzenia danych,

zgodność z RODO i dobrymi praktykami.

5. Czy po audycie otrzymam konkretne rekomendacje?

Tak. Audyt kończy się czytelnym raportem, który zawiera:

listę wykrytych ryzyk,

priorytety działań,

konkretne rekomendacje techniczne i organizacyjne.

To plan działań, a nie tylko opis problemów.

6. Czy audyt IT przygotowuje firmę do NIS2?

W dużym stopniu tak. Audyt IT pozwala ocenić m.in.:

zarządzanie dostępem,

backup i ciągłość działania,

monitoring systemów,

procedury reagowania na incydenty.

Są to kluczowe obszary wymagane przez NIS2.

7. Czy audyt IT dotyczy tylko dużych firm?

Nie. Audyty IT są równie istotne dla małych i średnich firm, które:

nie mają własnego działu IT,

szybko się rozwijają,

obsługują dane klientów lub systemy sprzedażowe.

Często to właśnie MŚP są najbardziej narażone na incydenty.

8. Czym różni się audyt IT od bieżącej obsługi IT?

Obsługa IT skupia się na utrzymaniu działania systemów,

audyt IT – na ocenie ryzyk, jakości i zgodności.

Audyt pokazuje, co należy poprawić, a obsługa IT odpowiada za wdrożenie zmian.

9. Czy audyt IT kończy się wdrożeniem zmian?

Nie musi, ale zdecydowanie warto.

W IT Leader oferujemy:

audyt,

wsparcie we wdrożeniu rekomendacji,

stałą obsługę IT po audycie.

Klient decyduje o zakresie dalszej współpracy.

10. Jak często należy wykonywać audyt IT?

Najczęściej:

co 12–24 miesiące,

po większych zmianach w IT,

po incydencie bezpieczeństwa,

przed certyfikacją lub audytem zewnętrznym.

Aktualizacja: październik 2025

Artykuł został zaktualizowany o aktualne wymagania dotyczące bezpieczeństwa IT, w tym dyrektywę NIS2, dobre praktyki audytu IT oraz aktualne podejście do zarządzania ryzykiem informatycznym w firmach.