RCB – wprowadzenie stopni alarmowych BRAVO i BRAVO-CRP (2026). Co to oznacza dla jednostek publicznych?

W lutym 2026 r. Rządowe Centrum Bezpieczeństwa poinformowało o wprowadzeniu stopni alarmowych BRAVO oraz BRAVO-CRP na terytorium RP.

Wiele jednostek publicznych otrzymało komunikat zatytułowany m.in.:

„RCB – wprowadzenie stopni alarmowych: BRAVO, BRAVO-CRP (…)”

Dla części organizacji jest to kolejny formalny komunikat.

W praktyce jest to uruchomienie obowiązków operacyjnych w obszarze cyberbezpieczeństwa i ciągłości działania.

Czym jest stopień alarmowy BRAVO-CRP?

Stopnie alarmowe CRP (ALFA-CRP, BRAVO-CRP, CHARLIE-CRP, DELTA-CRP) dotyczą zagrożeń w cyberprzestrzeni.

BRAVO-CRP oznacza podwyższone ryzyko wystąpienia incydentów cyberbezpieczeństwa i konieczność:

- zwiększenia monitoringu systemów teleinformatycznych,

- weryfikacji kanałów łączności z zespołami reagowania,

- sprawdzenia procedur przywracania ciągłości działania,

- zapewnienia gotowości do szybkiego zgłoszenia incydentu do właściwego CSIRT (najczęściej CSIRT NASK).

Oficjalne informacje o stopniach alarmowych CRP dostępne są m.in. na stronach rządowych:

- gov.pl – informacje i komunikaty

- kompetencjecyfrowe.gov.pl – stopnie alarmowe CRP (ALFA/BRAVO/CHARLIE/DELTA)

Co jednostka publiczna musi realnie zrobić przy BRAVO-CRP?

Komunikat nie wymaga „posiadania zabezpieczeń”.

Wymaga ich zweryfikowania i uruchomienia procedur.

W praktyce oznacza to:

- Monitoring i wykrywanie incydentów

Jednostka powinna:

- zwiększyć analizę logów z systemów,

- sprawdzić próby nieautoryzowanego logowania,

- zweryfikować działanie systemów antywirusowych / EDR,

- potwierdzić gotowość do zgłoszenia incydentu.

Kluczowe pytanie:

Czy incydent zostanie wykryty w czasie rzeczywistym, czy dopiero gdy system przestanie działać?

Kanały komunikacji z CSIRT

W ramach BRAVO-CRP należy:

- sprawdzić aktualność danych kontaktowych,

- zweryfikować procedurę zgłaszania incydentu,

- upewnić się, że osoby odpowiedzialne są dostępne.

W większości przypadków właściwym zespołem reagowania jest CSIRT NASK.

Backup i ciągłość działania

Szczególny nacisk przy BRAVO-CRP kładzie się na:

- przegląd procedur przywracania ciągłości działania,

- ocenę czasu potrzebnego do odtworzenia systemów,

- weryfikację kopii zapasowych systemów krytycznych.

To moment, w którym należy odpowiedzieć na pytania:

- Ile trwa odtworzenie systemu dziedzinowego?

- Czy backup jest odseparowany (ochrona przed ransomware)?

- Czy wykonano test odtworzeniowy?

- Czy znamy rzeczywiste RTO i RPO?

Backup bez testu odtworzeniowego nie jest potwierdzoną ciągłością działania.

Najczęstsze luki w JST przy BRAVO-CRP

W praktyce audytowej najczęściej występują:

- brak całodobowego monitoringu zdarzeń bezpieczeństwa,

- brak MFA na kontach administracyjnych,

- brak odseparowanego backupu,

- brak udokumentowanego testu odtworzenia,

- brak centralnego logowania zdarzeń.

W okresie podwyższonego zagrożenia są to luki o charakterze krytycznym.

SOC – dlaczego monitoring 24/7 ma znaczenie?

BRAVO-CRP zakłada wzmożoną aktywność w cyberprzestrzeni.

Stały monitoring (Security Operations Center – SOC) umożliwia:

- bieżącą analizę logów z serwerów i firewalli,

- detekcję anomalii i prób włamań,

- korelację zdarzeń,

- natychmiastową reakcję operacyjną,

- wsparcie przy eskalacji do CSIRT.

Bez monitoringu 24/7 incydenty wykrywane są często po fakcie – gdy dane są już zaszyfrowane lub system niedostępny.

Odpowiedzialność kierownika jednostki

Z perspektywy prawa i kontroli administracyjnej istotne jest nie tylko „posiadanie zabezpieczeń”, lecz możliwość wykazania, że:

- zostały zweryfikowane,

- działają,

- procedury zostały uruchomione,

- przeprowadzono przegląd w okresie obowiązywania stopnia alarmowego.

W przypadku incydentu pytanie nie brzmi: „czy był atak?”,

lecz: „czy jednostka dochowała należytej staranności?”

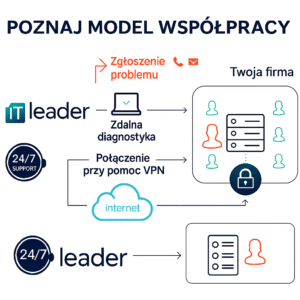

Jak podchodzimy do BRAVO-CRP w IT Leader?

W IT Leader traktujemy stopnie alarmowe CRP jako moment weryfikacji gotowości operacyjnej.

Zapewniamy:

Ciągłość działania

- odseparowany, zewnętrzny backup,

- testy odtworzeniowe,

- weryfikację RTO i RPO,

- dokumentację gotowości operacyjnej.

Monitoring i reagowanie (SOC)

- całodobowy monitoring systemów krytycznych,

- analizę zdarzeń bezpieczeństwa,

- natychmiastową reakcję operacyjną,

- wsparcie przy zgłoszeniu incydentu do właściwego CSIRT.

Naszym celem nie jest dostarczenie narzędzia, lecz zapewnienie realnej odpowiedzialności za bezpieczeństwo operacyjne jednostki.

BRAVO-CRP – podsumowanie

Jeżeli otrzymali Państwo komunikat:

„RCB – wprowadzenie stopni alarmowych BRAVO, BRAVO-CRP (…)”

oznacza to obowiązek:

- zwiększenia monitoringu,

- przeglądu procedur,

- weryfikacji backupu,

- potwierdzenia gotowości do reagowania.

To nie jest komunikat informacyjny.

To formalne uruchomienie procedur bezpieczeństwa.

Zakres wsparcia przy BRAVO-CRP – jak IT Leader wspiera jednostki publiczne

|

Obszar przy BRAVO-CRP |

Co należy zweryfikować / uruchomić | Ryzyko przy braku działania |

| Monitoring systemów IT | Zwiększona analiza logów z serwerów, firewalli i systemów dziedzinowych. Weryfikacja prób nieautoryzowanego logowania. Sprawdzenie działania EDR/antywirusa. Potwierdzenie gotowości do zgłoszenia incydentu. | Incydent wykryty dopiero po zaszyfrowaniu danych lub przerwie w pracy urzędu. |

| Kanały komunikacji z CSIRT | Aktualność danych kontaktowych. Znajomość procedury zgłoszenia incydentu do CSIRT NASK. Wyznaczenie osoby odpowiedzialnej za kontakt operacyjny. | Opóźnienie zgłoszenia incydentu, brak wsparcia technicznego i potencjalne konsekwencje kontrolne. |

| Backup systemów krytycznych | Sprawdzenie poprawności kopii zapasowych. Weryfikacja odseparowania backupu (ochrona przed ransomware). Przegląd retencji i logów błędów. | Utrata danych, brak możliwości odtworzenia systemów finansowo-księgowych, kadrowych lub dziedzinowych. |

| Test odtworzenia i RTO/RPO | Wykonanie testu odtworzeniowego. Określenie rzeczywistego czasu przywrócenia systemu (RTO) oraz dopuszczalnej utraty danych (RPO). Aktualizacja dokumentacji. | Teoretyczna ciągłość działania bez potwierdzonej gotowości operacyjnej. |

| Konta uprzywilejowane i MFA | Lista kont administracyjnych. Wymuszenie MFA. Wyłączenie nieużywanych kont. Brak współdzielonych loginów. |

Przejęcie konta administratora i pełna kompromitacja środowiska. |

Otrzymali Państwo komunikat „RCB – wprowadzenie stopni alarmowych BRAVO, BRAVO-CRP” i chcą zweryfikować realną gotowość operacyjną jednostki?

Skontaktuj się z nami — przeprowadzimy przegląd w zakresie:

-

monitoringu systemów krytycznych,

-

procedur reagowania na incydenty,

-

backupu i testów odtworzeniowych,

-

gotowości do współpracy z właściwym CSIRT.

Porozmawiajmy o bezpieczeństwie i ciągłości działania Państwa jednostki:

- Formularz kontaktowy: https://it-leader.pl/kontakt

- Możesz uzupełnić Brief: https://it-leader.pl/brief

Numer telefonu: +48 500 600 346

Adres e-mail: info@it-leader.pl

Dlaczego warto przeprowadzić przegląd przy BRAVO-CRP?

- Weryfikacja realnej gotowości operacyjnej, nie tylko deklaratywnego bezpieczeństwa

- Ocena czasu odtworzenia systemów krytycznych (RTO/RPO)

- Wzmocnienie monitoringu i detekcji incydentów (SOC)

- Dokumentacja potwierdzająca dochowanie należytej staranności

Nasza oferta

FAQ – BRAVO-CRP, ciągłość działania i bezpieczeństwo IT w jednostkach publicznych

1. Co oznacza komunikat „RCB – wprowadzenie stopni alarmowych BRAVO, BRAVO-CRP”?

Oznacza formalne uruchomienie procedur podwyższonej gotowości w zakresie bezpieczeństwa.

W przypadku BRAVO-CRP jednostka publiczna powinna:

-

zwiększyć monitoring systemów teleinformatycznych,

-

zweryfikować procedury reagowania na incydenty,

-

sprawdzić kanały komunikacji z właściwym CSIRT,

-

przeanalizować gotowość do przywracania ciągłości działania.

Nie jest to komunikat informacyjny – to obowiązek operacyjny.

2. Czy BRAVO-CRP oznacza, że doszło do ataku?

Nie.

Stopień BRAVO-CRP oznacza podwyższone ryzyko incydentów w cyberprzestrzeni.

To sygnał do zwiększenia czujności i uruchomienia procedur prewencyjnych.

3. Co jednostka publiczna powinna zrobić w pierwszej kolejności?

Priorytetem jest:

-

przegląd monitoringu i logów bezpieczeństwa,

-

weryfikacja backupów systemów krytycznych,

-

sprawdzenie testów odtworzeniowych,

-

potwierdzenie gotowości do zgłoszenia incydentu do CSIRT NASK.

Kluczowe pytanie brzmi:

Czy incydent zostanie wykryty natychmiast, czy dopiero po przerwie w działaniu systemu?

4. Czy posiadanie backupu oznacza zapewnienie ciągłości działania?

Nie zawsze.

Backup jest elementem ciągłości działania, ale nie jej gwarancją.

Jednostka powinna znać:

-

rzeczywisty czas przywrócenia systemu (RTO),

-

dopuszczalną utratę danych (RPO),

-

wynik ostatniego testu odtworzeniowego.

Backup bez testu jest rozwiązaniem teoretycznym.

5. Czy jednostka publiczna musi mieć całodobowy monitoring (SOC)?

Przepisy nie wskazują konkretnej technologii, ale wymagają zwiększenia monitoringu w okresie BRAVO-CRP.

W praktyce brak monitoringu 24/7 oznacza, że incydent może zostać wykryty dopiero po jego skutkach – np. zaszyfrowaniu danych.

Stały monitoring umożliwia:

-

analizę logów w czasie rzeczywistym,

-

detekcję anomalii,

-

szybką reakcję operacyjną,

-

wsparcie przy eskalacji do CSIRT.

6. Jakie są najczęstsze luki ujawniane przy BRAVO-CRP?

Najczęściej występują:

-

brak MFA na kontach administracyjnych,

-

brak odseparowanego backupu,

-

brak centralnego logowania zdarzeń,

-

brak testów odtworzeniowych,

-

brak udokumentowanego przeglądu bezpieczeństwa.

W okresie podwyższonego zagrożenia są to luki o charakterze krytycznym.

7. Kto ponosi odpowiedzialność za zapewnienie bezpieczeństwa?

Odpowiedzialność za zapewnienie adekwatnych środków bezpieczeństwa spoczywa na kierowniku jednostki.

W przypadku incydentu istotne jest wykazanie, że:

-

procedury zostały uruchomione,

-

przeprowadzono przegląd w okresie obowiązywania stopnia alarmowego,

-

jednostka dochowała należytej staranności.

8. Jak przygotować jednostkę publiczną na okres BRAVO-CRP?

Przygotowanie obejmuje:

-

weryfikację monitoringu systemów krytycznych,

-

przegląd procedur reagowania na incydenty,

-

test odtworzenia systemów,

-

aktualizację dokumentacji bezpieczeństwa,

-

zapewnienie stałej gotowości operacyjnej.

Stopnie alarmowe CRP są momentem weryfikacji realnej gotowości, nie tylko deklaracji bezpieczeństwa.