Jak bronić się przed ransomware?

Ochrona przechowywanych danych to podstawa bezpieczeństwa każdej firmy. Jednym z najważniejszych zagrożeń jest ransomware, czyli oprogramowanie żądające okupu. Sprawdź, jak chronić swój sprzęt i pliki przed tego typu atakami.

Ochrona przechowywanych danych to podstawa bezpieczeństwa każdej firmy. Jednym z najważniejszych zagrożeń jest ransomware, czyli oprogramowanie żądające okupu. Sprawdź, jak chronić swój sprzęt i pliki przed tego typu atakami.

Czym jest ransomware?

W każdej firmie komputery służą do przechowywania ogromnej liczby wartościowych plików i dokumentów. Przechowywane w nich informacje mogą okazać się interesujące także dla działających w sieci hakerów, którzy mogą próbować wykorzystać je na przykład w celu wzbogacenia się. Ransomware to jeden z mechanizmów, który może do tego służyć – jest to rodzaj złośliwego oprogramowania, które swoim działaniem ogranicza nam dostęp do sprzętu, żądając płacenia okupu za przywrócenie dostępu do wartościowych danych.

Jak działa złośliwe oprogramowanie typu ransomware?

Szkodliwe oprogramowanie może przedostać się do naszego komputera na wiele sposobów – między innymi przez załączniki umieszczane w wiadomościach e-mail lub po odwiedzeniu zainfekowanych stron internetowych. Źródłem może być także sieć podłączona do urządzenia, z której korzystamy na co dzień. Jeśli komputer bądź inny sprzęt będzie pod wpływem działania ransomware, prawdopodobnie stracimy możliwość dostępu do niego oraz zamieszczonych na nim plików.

Gdy ransomware znajdzie się już na komputerze ofiary, może działać w różny sposób. Najczęściej wykorzystuje się jednak szyfrowanie plików. Tak zablokowane dokumenty nie mogą być później odczytane bez klucza, który jest kontrolowany przez atakującego.

Ochrona komputera przed ransomware

Złośliwe oprogramowanie mogą spowodować utratę wielu wartościowych danych oraz plików znajdujących się na urządzeniu, a także utrudnić wykonywanie pracy. Istnieje jednak kilka sposobów, które pomogą nam w ochronie naszych sprzętów przed działaniem szkodliwych programów. Poniżej prezentujemy kilka najskuteczniejszych metod, z których warto skorzystać w celu zapewnienia bezpieczeństwa sprzętowi i przechowywanej na nim zawartości.

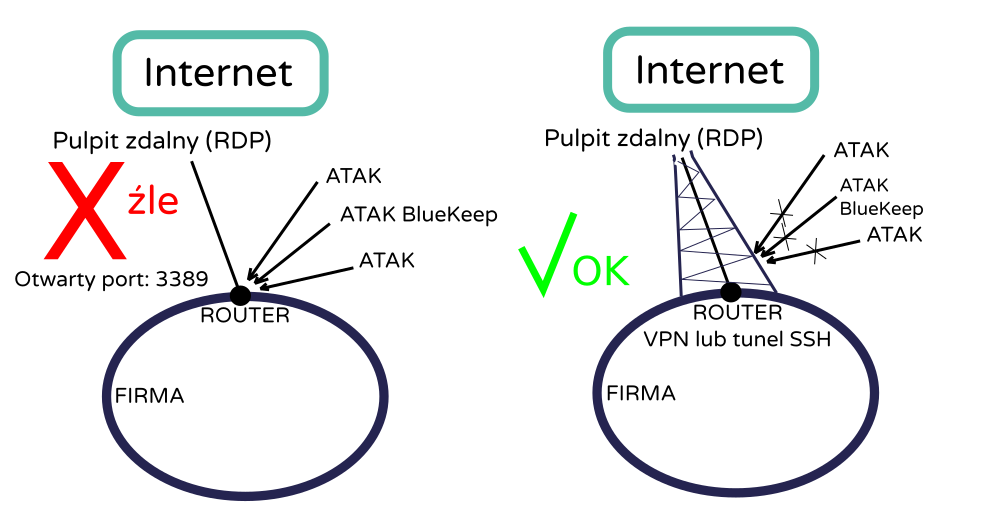

Praca zdalna – zabezpieczenie VPN i SSH

W ostatnich latach popularność pracy zdalnej stopniowo rośnie – pandemia przyniosła w 2020 roku prawdziwy boom na takie rozwiązania. Kolejne obostrzenia spowodowały, że ogromna część firm przeniosła się w tryb home office. Ze względu na konieczność korzystania z domowych sieci musimy jednak liczyć się z dodatkowymi zagrożeniami, na które powinniśmy się odpowiednio przygotować.

Jednym z elementów pracy zdalnej może być udostępnianie ekranu współpracownikom. Powinno się to odbywać wyłącznie przy wykorzystaniu programów oferujących funkcję dodatkowej weryfikacji przed wprowadzeniem modyfikacji. Dzięki temu treści na naszym komputerze nie będą dostępne dla niepowołanych osób.

Ochronę mogą ponadto zapewnić nam zabezpieczenia takie jak sieci VPN i tunelowanie SSH. Każde nasze działanie w sieci przekazuje nasz adres IP, który może posłużyć jako punkt wyjścia do różnych ataków. Po uzyskaniu IP danego urządzenia kolejnym krokiem hakera jest skan dostępnych portów – musimy zatem ograniczyć dostęp do nich. Wśród sprawdzonych rozwiązań umożliwiających spełnienie tego założenia znajdują się wirtualne sieci prywatne (VPN) i protokół SSH. Konfigurację najlepiej powierzyć specjalistom – w ten sposób będziemy mieć pewność, że sieć funkcjonuje tak, jak powinna.

Skuteczny antywirus oraz regularne aktualizacje systemu

Niezbędnym elementem, który może zapewnić bezpieczeństwo komputerom oraz przechowywanym na nich plikom, jest odpowiedni program antywirusowy. Jego zadaniem będzie nieustanne skanowanie systemu w celu odszukania potencjalnych zagrożeń, takich jak ransomware. Po wykryciu niebezpieczeństwa program umieszcza groźne programy w kwarantannie i informuje właściciela o zaistniałej sytuacji. To podstawowe oprogramowanie, w które powinniśmy wyposażyć każdy sprzęt. W kontekście biurowej sieci warto postawić na sprawdzone rozwiązania biznesowe, które dodatkowo pomogą nam pomyślnie przejść audyty bezpieczeństwa.

Kolejną bardzo istotną kwestią jest wykonywanie regularnych aktualizacji naszego systemu. Musimy pamiętać, że nie ma idealnie szczelnego oprogramowania komputerowego – nawet najbardziej szczegółowo przygotowane systemy mają pewne luki. Twórcy jednak starają się reagować na ich wykorzystanie jak najszybciej, wypuszczając aktualizacje zwiększające bezpieczeństwo.

Segmentacja sieci jako sposób przeciwdziałania złośliwych oprogramowań

Jednym ze skutecznych sposobów na zabezpieczenie przed działaniem szkodliwego oprogramowania typu ransomware jest segmentacja sieci. To podział poszczególnych części sieci, dzięki któremu możemy odizolować od siebie konkretne systemy. Przykładowe rozwiązanie może wyróżniać kilka grup – między innymi sieć przeznaczoną dla gości, dla kamer oraz sieć firmową. W przypadku zainfekowania jednej z nich pozostałe nadal pozostaną bezpieczne. Dodatkowo możemy kontrolować dostęp do konkretnych informacji i przekazywać je wyłącznie wybranym osobom. Samodzielne przygotowanie tego typu sieci może być jednak trudnym zadaniem – warto pozostawić to ekspertom z IT Leader.

Odpowiednie zabezpieczenie poczty

Jak już wspominaliśmy, złośliwe oprogramowanie może dostać się do naszego urządzenia oraz systemu poprzez wiadomości e-mail. Umieszczone w nich załączniki bądź linki mogą okazać się źródłem niebezpieczeństwa, które nie pozwoli nam na dalsze korzystanie ze sprzętu oraz przechowywanych na nim danych. Z tego powodu zabezpieczenie skrzynki pocztowej jest tak ważną kwestią.

Również w tym przypadku pomocny może okazać się odpowiedni program antywirusowy. Do jego funkcji należy także skanowanie wiadomości przychodzących i neutralizowanie potencjalnego niebezpieczeństwa. Warto także zmienić ustawienia klienta e-mail, aby umożliwić widoczność rozszerzeń plików. W ten sposób unikniemy przypadkowego uruchomienia plików wykonywalnych, które od razu powinny wzbudzić nasze podejrzenia. Oprócz rozszerzenia .exe (program wykonywalny Windowsa) musimy uważać między innymi na formaty takie jak .bat (plik wsadowy, który może wprowadzić spore zmiany w systemie) czy .js (skrypt JavaScript).

Świadomość pracowników o potencjalnym zagrożeniu ze strony ransomware

Każdemu pracodawcy powinno zależeć na ochronie danych firmy, przechowywanych plików oraz sprawnym działaniu sprzętu niezbędnego do pracy. W tej kwestii warto zadbać o odpowiednie przeszkolenie pracowników, uświadomienie ich o sposobie działania ransomware, a także przedstawić metody zwalczania tego zagrożenia. Zwiększony poziom wiedzy zatrudnionych osób pozwoli na unikanie najczęściej popełnianych błędów, które mogą prowadzić do przypadkowej instalacji złośliwego oprogramowania. Większa świadomość pomoże również w szybszym reagowaniu na wystąpienie ewentualnego zagrożenia oraz rozpoczęcie działań związanych z jego likwidacją.

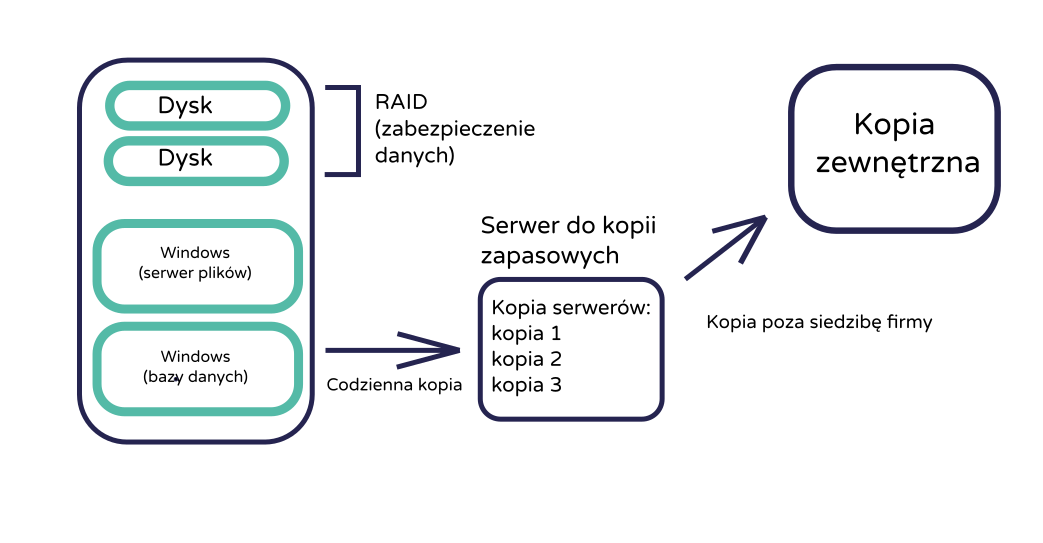

Tworzenie kopii zapasowych zwiększających bezpieczeństwo plików

Zarówno nasze pomyłki, jak i działania hakerów mogą doprowadzić do utraty cennych plików. Jak zapobiec takim sytuacjom? Najlepszym sposobem jest tworzenie na bieżąco kopii zapasowych zawartości znajdującej się na naszym sprzęcie. Dzięki temu będziemy mogli odtworzyć wszystkie kluczowe informacje nawet wtedy, gdy stracimy dostęp do urządzenia. Dobrym wyborem będzie automatyczny backup. Całość możemy przechowywać w chmurze lub na własnym serwerze – ważne jest, aby docelowa przestrzeń na dane była odseparowana od sprzętów roboczych.

Firma IT Leader w profesjonalny sposób pomaga w zabezpieczeniu danych. Dzięki wysokiej jakości obsłudze, klienci nie muszą obawiać się utraty danych w wyniku zainfekowania komputera poprzez potencjalne zagrożenia, takie jak ransomware. Więcej informacji na temat zabezpieczenia plików i dostępnych rozwiązań znajdą Państwo w naszych innych artykułach, dotyczących zabezpieczenia styku z internetem, świadomości pracowników z zakresu bezpieczeństwa IT oraz kopii zapasowych w firmie.